l’ia et les cyberconflits : vers une automatisation accrue

introduction

l’intégration de l’intelligence artificielle (IA) dans le domaine de la cybersécurité, bien que prometteuse pour les défenseurs, ouvre également une nouvelle ère de menaces cybernétiques caractérisée par une automatisation sans précédent. cette évolution, loin d’être un horizon lointain, est déjà une réalité tangible en 2026, posant des défis stratégiques fondamentaux pour les États, les organisations et les entreprises. cet article analysera l’impact transformateur de l’IA sur la dynamique des cyberconflits, en examinant les mécanismes causaux qui sous-tendent l’escalade des menaces et en proposant des pistes de réflexion stratégiques pour y faire face. notre analyse s’appuiera sur des faits récents, la doctrine existante et une compréhension rigoureuse des implications géopolitiques de cette course aux armements numériques.

contexte stratégique

depuis la fin de la Guerre Froide, la nature des conflits a progressivement évolué, passant de l’affrontement cinétique pur à une hybridation croissante, où le cyberespace est devenu un théâtre d’opérations à part entière. la doctrine militaire et les stratégies de sécurité nationale à travers le monde reconnaissent l’importance capitale de la cyberdéfense et de la cyberguerre. le concept de « guerre hybride », popularisé par l’annexion de la Crimée en 2014 et le conflit en Ukraine, a mis en lumière la capacité des acteurs étatiques et non étatiques à combiner des opérations militaires traditionnelles avec des campagnes d’influence, de désinformation et des cyberattaques.

l’avènement de l’IA, et plus particulièrement des modèles de langage volumineux (LLM), agit comme un catalyseur accélérant cette hybridation. l’IA n’est pas simplement un outil additionnel ; elle modifie qualitativement la vitesse, l’échelle et la sophistication des opérations cybernétiques. historiquement, les cyberattaques nécessitaient une expertise humaine considérable et des ressources significatives. avec l’IA, et notamment les agents autonomes, ces barrières à l’entrée sont abaissées, permettant à un spectre plus large d’acteurs de mener des opérations plus complexes. cette démocratisation de la sophistication cybernétique est une rupture stratégique majeure. la vulnérabilité intrinsèque de nos sociétés hyperconnectées, où les infrastructures critiques, les systèmes financiers et les réseaux de communication dépendent étroitement du cyberespace, amplifie l’impact potentiel de ces menaces automatisées.

principaux acteurs et intérêts

la dynamique des cyberconflits alimentés par l’IA implique un éventail complexe d’acteurs aux intérêts variés, souvent divergents.

acteurs étatiques

les grandes puissances, comme les États-Unis, la Chine et la Fédération de Russie, sont des pionniers dans le développement et l’intégration de capacités cybernétiques basées sur l’IA. leurs intérêts sont multiples :

- _cybersurveillance et renseignement_ : l’IA améliore la collecte, l’analyse et l’interprétation de vastes volumes de données, permettant une surveillance plus ciblée et une anticipation des menaces.

- _cyberdéfense nationale_ : ces États investissent massivement dans des systèmes d’IA pour détecter, neutraliser et réagir aux cyberattaques, protégeant leurs infrastructures critiques et leurs données sensibles.

- _cyberoffense_ : le développement d’outils d’attaque autonomes permet des opérations de déni de service distribué (DDoS), de sabotage ou d’espionnage à une échelle et une vitesse inégalées, potentiellement sans attribution directe immédiate, offrant un avantage tactique et stratégique. la doctrine de « deterrence by denial » ou de « offensive cyber operations » est ici réinventée par la capacité de l’IA à automatiser des actions perturbatrices ou destructrices.

acteurs non étatiques sophistiqués

ces groupes incluent des organisations criminelles parrainées par des États, des entités terroristes ou des équipes de hackers particulièrement douées. leurs motivations sont financières, idéologiques ou géopolitiques.

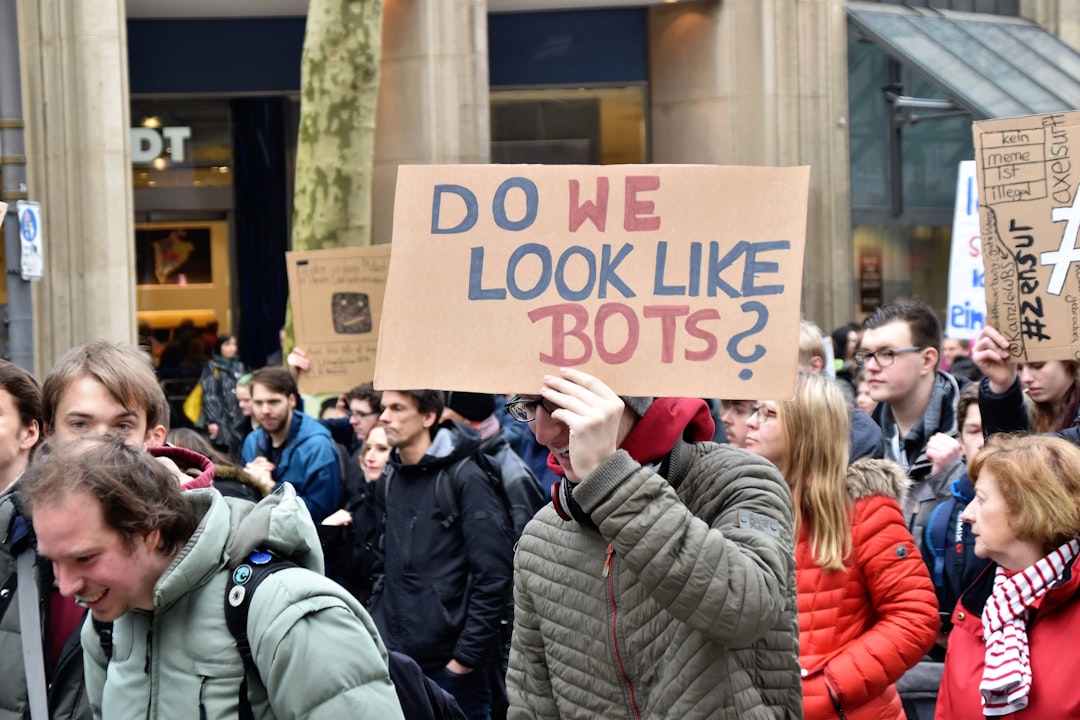

- _le cybercrime automatisé_ : l’IA est utilisée pour automatiser la création de logiciels malveillants, la recherche de vulnérabilités et l’exécution d’attaques à grande échelle. les « living off AI (LOA) attacks », où des inputs externes déclenchent des actions malveillances via les flux de travail IA internes, en sont une illustration frappante.

- _fraudes et extorsions personnalisées_ : l’hyper-personnalisation du phishing, grâce à des variantes de WormGPT, Grok ou Mixtral, permet des campagnes à une échelle massive et d’une efficacité redoutable, ciblant des organisations et des individus avec une précision chirurgicale. 50% des professionnels de la sécurité identifient cette menace comme leur principale préoccupation.

acteurs privés

les entreprises, en particulier les géants de la technologie, jouent un rôle ambigu. elles développent l’IA, la commercialisent et en sont également les cibles principales.

- _développement de technologies duales_ : les innovations en IA, conçues pour des applications civiles, peuvent être détournées à des fins malveillantes. le paradoxe est que ces entreprises sont à la fois des vecteurs de vulnérabilités et des fournisseurs de solutions.

- _protection des données sensibles_ : la majorité des données mondiales sont détenues par le secteur privé, en faisant une cible privilégiée pour l’espionnage industriel, l’extorsion et le vol de propriété intellectuelle.

scénarios et risques

l’émergence d’une automatisation cybernétique accrue par l’IA projette plusieurs scénarios de risques, allant de la perturbation massive à des conflits armés potentiellement déclenchés ou exacerbés par le cyberespace.

attaques autonomes et chaînes d’attaque ai-driven

les attaques ne sont plus des actions isolées mais des séquences orchestrées par des agents IA autonomes.

- _chaînes autonomes d’attaque_ : en 2026, des agents IA associés à des LLM identifient des vulnérabilités, analysent les systèmes cibles et exécutent des opérations de bout en bout avec une intervention humaine minimale. cette automatisation complète couvre la reconnaissance, l’accès initial, l’escalade de privilèges et l’exfiltration de données, rendant obsolètes les schémas de défense traditionnels. une attaque contre une infrastructure critique, comme un réseau électrique ou un système de gestion de l’eau, pourrait ainsi être menée de manière autonome, déclenchant des pannes généralisées avec des conséquences potentiellement létales. le mécanisme causal est ici l’élimination du « délai de décision » humain, permettant une réactivité et une complexité d’attaque impossibles auparavant.

identités non humaines et abus

la multiplication des identités non humaines (clés API, tokens, agents IA) représente une nouvelle surface d’attaque massive.

- _vulnérabilité des identités non humaines_ : en 2026, ces identités surpasseront en nombre les identités humaines. des agents IA autonomes sont capables de générer leurs propres identités et de s’auto-attribuer des privilèges. ceci ouvre la voie à des attaques complexes où l’attribution est rendue quasi impossible, et où la compromission d’une seule de ces identités peut ouvrir des portes massives au sein d’un système. l’absence de traçabilité humaine et la capacité d’auto-propagation de ces entités sont des facteurs aggravants.

attaques par injection de prompts

c’est la menace la plus fréquente et la plus accessible.

- _manipulation des systèmes d’ia_ : les attaquants manipulent les chatbots d’entreprise et les systèmes d’automatisation via des prompts malveillants pour exposer des données sensibles ou exécuter des actions non autorisées. cette menace est particulièrement insidieuse car elle exploite les systèmes légitimes (comme ceux utilisés pour le support client ou l’automatisation interne) pour commettre des actions malveillantes. le mécanisme causal est l’exploitation de la flexibilité et de la capacité d’interprétation des LLM, qui peuvent être trompés pour outrepasser leurs fonctions initiales.

insuffisance de préparation organisationnelle

malgré l’ampleur de la menace, de nombreuses organisations restent sous-préparées.

- _le fossé de préparation_ : 29% des dirigeants informatiques se sentent mal préparés face aux cyberattaques, et 66% considèrent les attaques générées par l’IA comme la menace la plus lourde pour la sécurité des données, surpassant le ransomware (50%). ce fossé indique une vulnérabilité systémique et un manque d’investissement proportionnel à l’ampleur du risque, surtout au niveau des petites et moyennes entreprises qui manquent de ressources spécialisées.

politiques

face à ces défis, plusieurs options politiques s’offrent aux décideurs, nécessitant une approche multilatérale et proactive.

renforcement de la collaboration internationale

la nature transfrontalière des cybermenaces exige une coopération internationale accrue.

- _partage de renseignements_ : établir des mécanismes de partage rapide et efficace des renseignements sur les menaces et les vulnérabilités liées à l’IA. des cadres comme l’OTAN, l’UE et l’ONU pourraient jouer un rôle clé.

- _coopération législative_ : harmoniser les législations et les cadres réglementaires au niveau international pour lutter contre le cybercrime IA-driven et faciliter l’extradition des cybercriminels.

investissement massif dans la cyberdéfense ia

la lutte contre l’IA par l’IA est une nécessité stratégique.

- _ia pour la défense_ : développer des systèmes d’IA capables de détecter les attaques autonomes, d’anticiper les menaces, de réagir de manière automatisée et de corriger les vulnérabilités de manière proactive. cela inclut l’utilisation de l’IA pour l’analyse comportementale, la détection d’anomalies et la réponse automatisée aux incidents cybernétiques (SOAR augmentés par l’IA).

- _recherche et développement_ : financer la recherche fondamentale et appliquée en IA de confiance, en sécurité des systèmes d’IA (robustesse, explicabilité, atténuation des biais) et en techniques de « honeypots » et de « sandboxes » basées sur l’IA pour piéger et analyser les comportements des agents malveillants.

réglementation et éthique de l’ia

une approche régulatrice est indispensable pour encadrer le développement et l’utilisation de l’IA.

- _certification et standards_ : développer des standards de sécurité et des processus de certification pour les systèmes d’IA, en particulier ceux qui sont déployés dans des environnements critiques.

- _responsabilité et attribution_ : élaborer des cadres juridiques pour l’attribution de la responsabilité en cas d’attaques cybernétiques autonomes, un défi majeur étant donné la difficulté d’identifier l’origine et le « mandataire » de l’IA. la question de la souveraineté numérique et de la traçabilité des données d’entraînement des modèles d’IA devient centrale.

- _formation et sensibilisation_ : rehausser significativement le niveau de formation des professionnels de la cybersécurité et des dirigeants, pour qu’ils comprennent les menaces spécifiées par l’IA et soient capables de mettre en œuvre des stratégies adaptées.

résilience et gestion de crise

prévoir l’imprévisible requiert une approche axée sur la résilience.

- _stratégies de résilience_ : développer des plans de continuité d’activité et de reprise après sinistre robustes, en tenant compte des attaques automatisées qui peuvent paralyser des systèmes entiers sans préavis.

- _exercices de simulation_ : organiser régulièrement des exercices de cyberdéfense incluant des scénarios d’attaques IA-driven pour tester la préparation des organisations et des États. l’accent doit être mis sur la capacité à opérer en mode dégradé et à restaurer les systèmes rapidement.

conclusion

l’intégration de l’IA dans les cyberconflits marque une transition irréversible vers une ère d’automatisation accrue. les menaces que sont les chaînes d’attaque autonomes, le phishing hyper-personnalisé, les attaques basées sur les identités non humaines, et l’injection de prompts sont non seulement réelles mais en pleine expansion en 2026. le fossé de préparation observé chez de nombreux acteurs démontre l’urgence d’une réponse stratégique coordonnée.

la défense contre cette nouvelle génération de menaces n’est pas simplement une question technologique ; c’est un impératif géopolitique, économique et social. les politiques doivent transcender les frontières nationales et sectorielles, en s’appuyant sur la collaboration internationale, des investissements massifs dans la recherche et le développement de l’IA défensive, des cadres réglementaires adaptés, et une résilience organisationnelle accrue.

l’heure n’est plus à la spéculation mais à l’action. l’avenir de la sécurité nationale et internationale dépendra de notre capacité collective à anticiper, comprendre et contrer l’automatisation croissante des cybermenaces. l’IA est une épée à double tranchant ; notre défi fondamental est de manier le tranchant défensif avec plus d’habileté que nos adversaires n’emploient le tranchant offensif.